Sok jak wino

1 lutego 2007, 11:38Według francuskich badaczy, picie soku winogronowego wydaje się tak samo zabezpieczać przed chorobami serca, jak picie wina.

Pacjent z olbrzymim prawym przedsionkiem

17 sierpnia 2016, 12:58U 57-letniego mężczyzny, który zgłosił się do szpitala z obrzękiem kończyn, tomografia komputerowa ujawniła olbrzymi prawy przedsionek. Z raportu opublikowanego w New England Journal of Medicine wynika, że przez to serce zajmowało aż 82% klatki piersiowej.

Promieniowanie zmniejsza mózg

5 lutego 2011, 16:51Ptaki żyjące w pobliżu Czarnobyla mają o 5% mniejsze mózgi. To bezpośredni efekt utrzymywania się podwyższonego promieniowania tła (PLoS One).

W stolicy Estonii powstało Muzeum Książek Zakazanych

22 grudnia 2020, 17:20W samym sercu Starego Miasta w Tallinie zaledwie 3 tygodnie temu zadebiutowało Muzeum Książek Zakazanych. Jak napisano na witrynie instytucji, specjalizuje się ona w cenzurze i działa na rzecz wolnej wymiany idei. W jej zbiorach znajduje się ponad 100 zakazanych (niegdyś bądź dziś) książek.

Nowe gatunki w Ameryce Północnej

20 lutego 2007, 14:00Testy genetyczne przeprowadzone w USA i Kanadzie wzbogaciły tamtejszą faunę o 15 gatunków nowych ptaków. Okazało się, że tyle właśnie gatunków – wśród nich kruki i sowy – było od wieków źle sklasyfikowanych.

Gołębie odróżniają słowa od niesłów

19 września 2016, 11:46Przetwarzając wzrokowo kombinacje liter, gołębie mogą się nauczyć odróżniania prawdziwych słów i niesłów.

Nowe, bardziej surowe zarzuty wobec Manninga

3 marca 2011, 12:17Armia USA wysunęła 22 nowe zarzuty wobec Bradleya Manninga, analityka, który przekazał tajne dokumenty serwisowi WikiLeaks. Po raz pierwszy pojawiło się wśród nich oskarżenie o "pomaganie wrogowi". Przestępstwo to zagrożone jest karą śmierci.

Antybiotyki negatywnie wpływają na wzrost i wagę chłopców

26 stycznia 2021, 17:15Chłopcy, którym w ciągu dwóch tygodni po narodzeniu podano antybiotyki, z większym prawdopodobieństwem będą znacznie niżsi i lżejsi niż ich rówieśnicy. Efektu takiego nie zaobserwowano u dziewczynek. Takie wnioski płyną z badań, które przeprowadził Samuli Rautava i jego koledzy z Uniwersytetu w Helsinkach

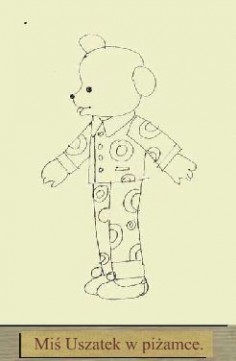

Miś Uszatek ma 50 lat

6 marca 2007, 19:11Miś Uszatek – jeden z najbardziej znanych bohaterów polskich bajek - kończy dzisiaj 50 lat. Trudno uwierzyć, że już od tak dawna bawi on dzieci.

Mleko diabłów tasmańskich nadzieją na zwalczenie lekooporności

18 października 2016, 10:07Mleko diabłów tasmańskich może pomóc w zwalczeniu wielolekoopornych superbakterii.